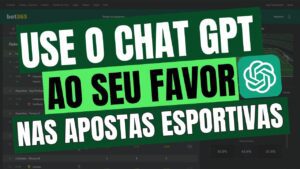

Uma nova técnica de ataque engana usuários ao apresentar erros falsos no Google Chrome, no Word e no OneDrive. Ao seguir as instruções para corrigir o suposto problema, o usuário executa um script no Windows que abre as portas para o programa malicioso.

A ação foi identificada por analistas da empresa de cibersegurança Proofpoint. Eles descrevem formas diferentes de ataque, cada uma delas simulando o erro em um programa. Em comum, elas levam o usuário a abrir o PowerShell em modo de administrador e executar códigos que baixam o malware.

Erro falso no Chrome abre portas para malware espião

O primeiro método exibe uma janela de erro no Google Chrome em um site legítimo, mas comprometido. Ela apresenta instruções para “consertar” o problema: clicar em um botão para copiar um código, abrir o PowerShell e executar o comando copiado.

Caso o usuário siga estes passos, o script vai limpar o cache DNS e a área de transferência, exibir outra mensagem e baixar mais um código de PowerShell, que será executado na memória. Após uma série de passos, três malwares são baixados: um deles é um minerador de criptomoedas, e outros dois monitoram as atividades da vítima.

Página falsa se disfarça de Word e OneDrive

Os ataques envolvendo o Word e o OneDrive, na verdade, não usam os programas. Nestes casos, os atacantes enviam um email com um arquivo HTML em anexo. Esta página simula o Word ou o OneDrive com uma mensagem de erro.

A partir daí, a ação se dá de forma semelhante: o programa instrui o usuário a copiar um código, abrir o PowerShell como administrador e colar os comandos lá. Após uma série de passos, os scripts instalam malwares como o DarkGate (usado para monitorar atividades) ou o Matanbuchus (que dá ao atacante controle sobre a máquina da vítima).

Com informações: Proofpoint, Bleeping Computer

Source link